Jaguar Land Rover понад місяць не випускав жодної машини: 1 вересня компанія зупинила ІТ-системи після виявлення зламу. Для найбільшого автовиробника Британії це не просто простій, а удар по тисячах підрядників і міст, де автопром — ключовий роботодавець і платник податків.

Модель «just-in-time» спрацювала проти JLR: зупинився конвеєр — заморозилися платежі постачальникам. Малі заводи, що живуть на коротких оборотах, уже скорочують зміни. Ефект доміно показав, як операційні ризики швидко перетворюються на соціально-економічні.

Marks & Spencer весною втратила онлайн-замовлення та логістику, тижнями працювала вручну. Co-op зіткнувся з браком товарів і витоком контактних даних мільйонів членів. Рітейл побачив: програм-вимагач здатен порушити базове — доступ людей до їжі.

Удар по JLR змусив уряд гарантувати кредитну лінію для підтримки постачальників. Проте в ланцюгах, де кожна година рахується грошима, навіть пільгові кошти не лікують головне — вразливість систем керування, складів і транспорту до кіберзривів.

Слабка ланка — не лише технології, а й люди. Соціальна інженерія лишається простим інструментом проникнення: шахраї говорять однією мовою з персоналом, підмінюють довіру рутинними «службовими» запитами й виманюють ключі до критичної інфраструктури.

Британія приваблива для злочинців: висока платоспроможність, концентровані ланцюги постачання й англомовне середовище для переговорів про викуп. Це робить ринок мішенню, де угруповання типу Scattered Spider хоч і не завжди доведені, але логічні підозрювані.

Кейс JLR — про масштаб. У Британії це 34 тис. працівників і ще близько 120 тис. у суміжних галузях. Коли виробник мовчить про деталі інциденту, зрозуміло інше: атака б’є одночасно по виробництву, касових потоках і взаємній довірі з контрагентами.

Для рітейлу наслідки вдарили по щоденному споживачу. Островні громади Шотландії отримали порожні полиці, бо одна ланка логістики зупинила інші. Так цифрова стійкість перетворилася з «проєкту ІТ» на вимір продовольчої безпеки регіонів.

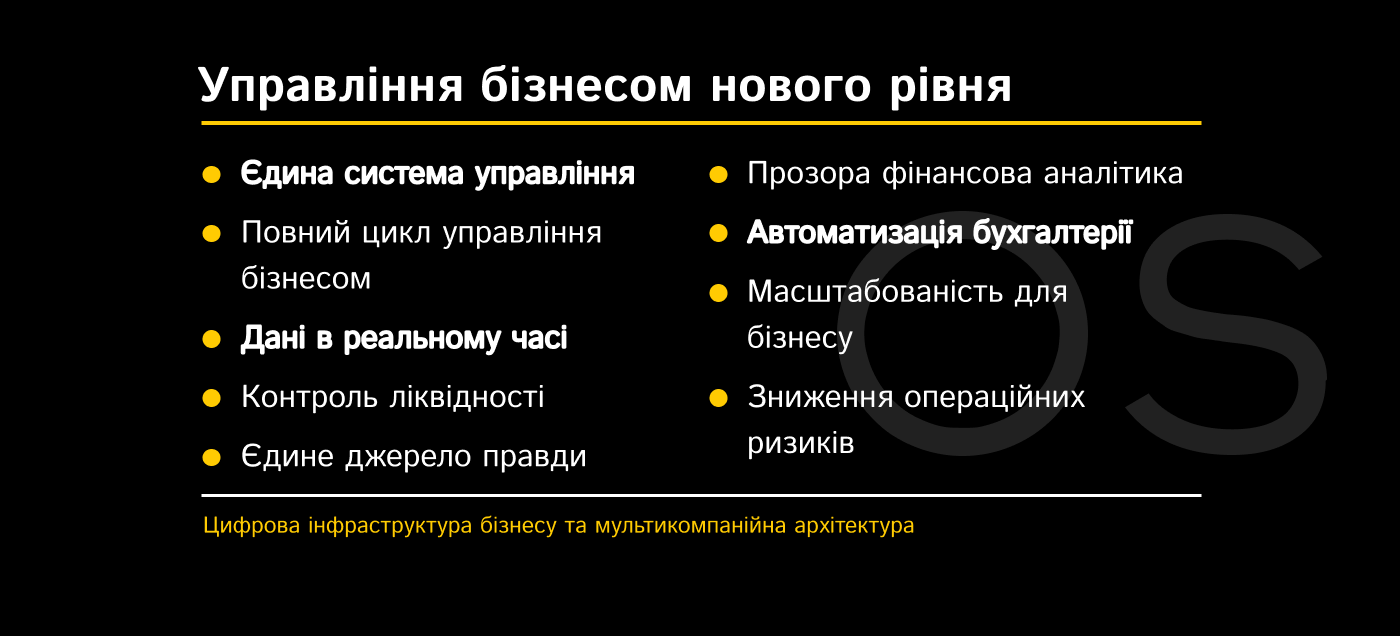

Бізнесу доведеться перейти від «захищатися» до «продовжувати працювати під атакою». Кризовий план має містити ручні процедури, автономні облікові записи, заміну довірчих токенів і готові SLA для сторонніх SOC, щоб гасити інцидент, не зупиняючи операції.

Другий контур — резервні системи. Репліка баз, холодні й теплі майданчики, альтернативні WMS/TMS та передналаштовані VPN-тунелі дають шанс тримати склад, касу й транспорт у русі. Без цього «план Б» існує лише на папері й у пресрелізах.

Безперервність бізнесу більше не дорівнює «бекопам». Потрібні навчання з відпрацюванням реальних сценаріїв: від ізоляції сегмента мережі до запуску ручних маршрутів. Регулярні «червоно-сині» вправи знижують паніку та скорочують годину простою до хвилин.

Гроші йдуть туди, де менше шансу прогоріти. Інвестори вже оцінюють не лише EBITDA, а й метрики кіберстійкості: середній час виявлення, швидкість ізоляції вузла, відсоток покриття EDR. У промисловості це дорівнює новій якості корпоративного управління.

Страхування кіберризиків дорожчає й стає жорсткішим: винятки, франшизи, аудити до полісу. Але поліс не заміняє практик. Без сегментації мереж, мінімізації прав і обов’язкової MFA навіть найкраща «парасолька» не врятує від зливи зупинених сервісів.

Публічний сектор також під прицілом. Якщо злочинці прагнуть грошей, держави-супротивники — дестабілізації. Координований напад на логістику, енергетику й фінансові розрахунки здатен створити системний шок, який не купиш викупом і не закриєш PR-заявою.

Для промисловості першочергове — видимість активів. Без CMDB і постійного сканування тіньовий ІТ-зоопарк зростає, а патч-менеджмент відстає. JLR-кейс показав: «невідомі» вузли стають воротами, через які вимикають цехи й сушать касові розриви.

На рівні цеху OT і ІТ мають зійтися правилами: шлюзи, односторонні діоди, журналювання, «білий список» протоколів. Там, де PLC і MES лишилися поза моніторингом, інцидент перетворюється на технічну аварію з цілком фізичними наслідками й травмами.

Кадровий фактор — не про провину, а про навички. Фішинг більше не «лист із принцом», а достовірні копії квитків сервіс-деску. Регулярні симуляції й гейміфіковані тренування будують імунітет. Тут рубль на освіту економить мільйон на простоях.

Правила гри теж міняються. Регулятори зосереджуються на обов’язковій звітності про інциденти, стандартах відновлення, стрес-тестах і відповідальності рад директорів. Для публічних компаній «мовчання» після атаки вже прирівнюється до управлінського ризику.

Локальні спільноти бізнесу стали першими «сенсорами» болю. Торгово-промислові палати фіксують різке падіння зайнятості в суміжниках JLR. Без прозорих графіків платежів постачальники втрачають ліквідність, а банки — апетит кредитувати виробництво.

Для рітейлу урок простий: асортимент і доставка мають резервні маршрути. Альтернативні 3PL, розщеплення SKU за критичністю, автономні касові сценарії й офлайн-режими роблять магазин менш крихким. Клієнт пробачає збій, але не відсутність плану.

Комунікація — частина кіберзахисту. Відверте інформування персоналу, партнерів і споживачів з чіткими ETA відновлення зменшує паніку та втрати репутації. Туман і запізнілі пояснення збільшують імовірність відтоку клієнтів і штрафів наглядових органів.

Британський досвід стане дорожньою картою для Європи. Висновок не новий, але невідворотний: кібератака — це макроекономічний шок, а не «витік пошти». Хто першим збудує стійкі ланцюги постачання, той виграє ринок, коли конкуренти рахуватимуть простій.

Для JLR відновлення виробництва «найближчими днями» має сенс лише разом із ревізією архітектури. Інакше кожен наступний реліз програмного забезпечення залишатиме щілини, через які повториться сценарій конвеєр-стоп і новий виток касових розривів.

Висновок для С-suite: кібербезпека — не витрата, а капітальна інвестиція в продуктивність. Поруч із роботами й електрифікацією стоять SOC, EDR, XDR, Zero Trust і навчання. Саме вони зберігають ритм виробництва, коли зовнішній світ стає ворожим.

Нарешті, суспільний вимір. Доступність продуктів і транспорту — базові очікування. Якщо критична інфраструктура падає від файла-паразита, це підриває довіру до інститутів. Уряд і бізнес мусять ділити відповідальність, а не перекладати провину.

Британія переживає «не вдалу смугу», але це не вирок. Прозорість, вправи, резерви та дисципліна доступів — чотири кити нової нормальності. Там, де вони в порядку, навіть найхитріший зловмисник лише сповільнить роботу, а не зупинить країну.

Сьогоднішні атаки — генеральна репетиція завтрашніх криз. Хто поєднає безперервність бізнесу, кризовий план і реальну практику, буде зростати після кожного збою. Решта — платитиме викуп за ілюзію контролю, яку хтось інший завжди готовий зламати.