Тривожні заголовки про «шпигунську атаку» на iPhone цього тижня розлетілися швидше, ніж самі оновлення. Але за емоційною подачею стоїть цілком прикладна річ: вчасний патч безпеки, який закриває вхідні двері для дорогих експлойтів.

Apple випустила iOS 26.3 та iPadOS 26.3 11 лютого 2026 року й окремо описала уразливість нульового дня в dyld — системному компоненті, що допомагає запускати застосунки. Компанія зазначила, що баг могли використати в «надзвичайно складній» атаці проти конкретних цілей.

Саме тут варто відділяти факти від паніки: Apple не писала про «масовий злам 1,8 млрд людей», а говорила про цільові атаки. Водночас оновлення радять усім, бо нульовий день має властивість “демократизуватися” — після публічного патча з’являються наслідувачі.

За оцінкою редакції Дейком, ця історія показує нову норму цифрового життя: ризики тепер не «десь у хмарі», а в ланцюжку запуску програм, банківських операцій і доступу до приватних даних. Тому термінове оновлення — це не «примха Apple», а гігієна кібербезпеки.

Медіа та профільні видання нараховують у релізі близько 39 виправлень і підкреслюють, що частина з них може вести до підвищення привілеїв, витоку даних або виконання коду. Тобто йдеться не про косметику, а про патч безпеки з реальними наслідками.

Ключовий маркер — уразливість нульового дня CVE-2026-20700. Нульовий день означає, що вразливість уже могла бути в руках атакувальників до моменту, коли більшість користувачів дізналася про її існування та отримала виправлення.

Dyld (Dynamic Link Editor) — це «диспетчер», який під час запуску застосунку підтягує потрібні бібліотеки й з’єднує код програми з системними фреймворками. Якщо цей вузол пробито, атакувальник може намагатися отримати контроль на рівні, який обходить звичні “побутові” бар’єри.

Apple описує ризик прямо: за наявності можливості запису в пам’ять зловмисник потенційно здатен виконати довільний код. У практичному перекладі це — шанс непомітно встановити шпигунське ПЗ або вбудуватися в роботу системи так, щоб користувач бачив «нормальний телефон».

Фраза «надзвичайно складна атака» у релізах Apple зазвичай означає високий бюджет, точний відбір цілей і багатокрокові ланцюги зараження. Саме такі інструменти частіше застосовують проти журналістів, політиків, держслужбовців, топменеджерів і людей із доступом до чутливої інформації.

Окрема деталь: Apple вказала, що проблему виявила Google Threat Analysis Group. Це важливий сигнал, бо TAG спеціалізується на відстеженні найбільш небезпечних кампаній, у тому числі зі слідами державних або комерційних шпигунських структур.

Паралельно згадуються й інші CVE з попередніх “ланцюжків”, зокрема пов’язані з WebKit. У таких історіях слабкість у браузерному рушії часто стає «першим натисканням», а системна уразливість — «другим кроком», який дає стійкість і контроль.

Важливо й те, що оновлення не обмежується iPhone. Патчі вийшли також для iPadOS 26.3 і macOS Tahoe 26.3, а також для watchOS, tvOS і visionOS. Якщо у вас екосистема Apple, слабка ланка може бути не там, де ви її шукаєте.

Окремим рядком — Safari 26.3: оновлення браузера традиційно входить у «зону ризику», бо вебконтент — наймасовіший канал доставлення атак. Тому порада “оновіть тільки телефон” працює гірше, ніж “оновіть усе, що прив’язане до Apple ID”.

Для пересічного користувача ймовірність бути саме «обраною ціллю» невисока. Але масовий ефект з’являється після релізу: зловмисники аналізують патч, відтворюють логіку багу й шукають тих, хто відклав оновлення «на потім».

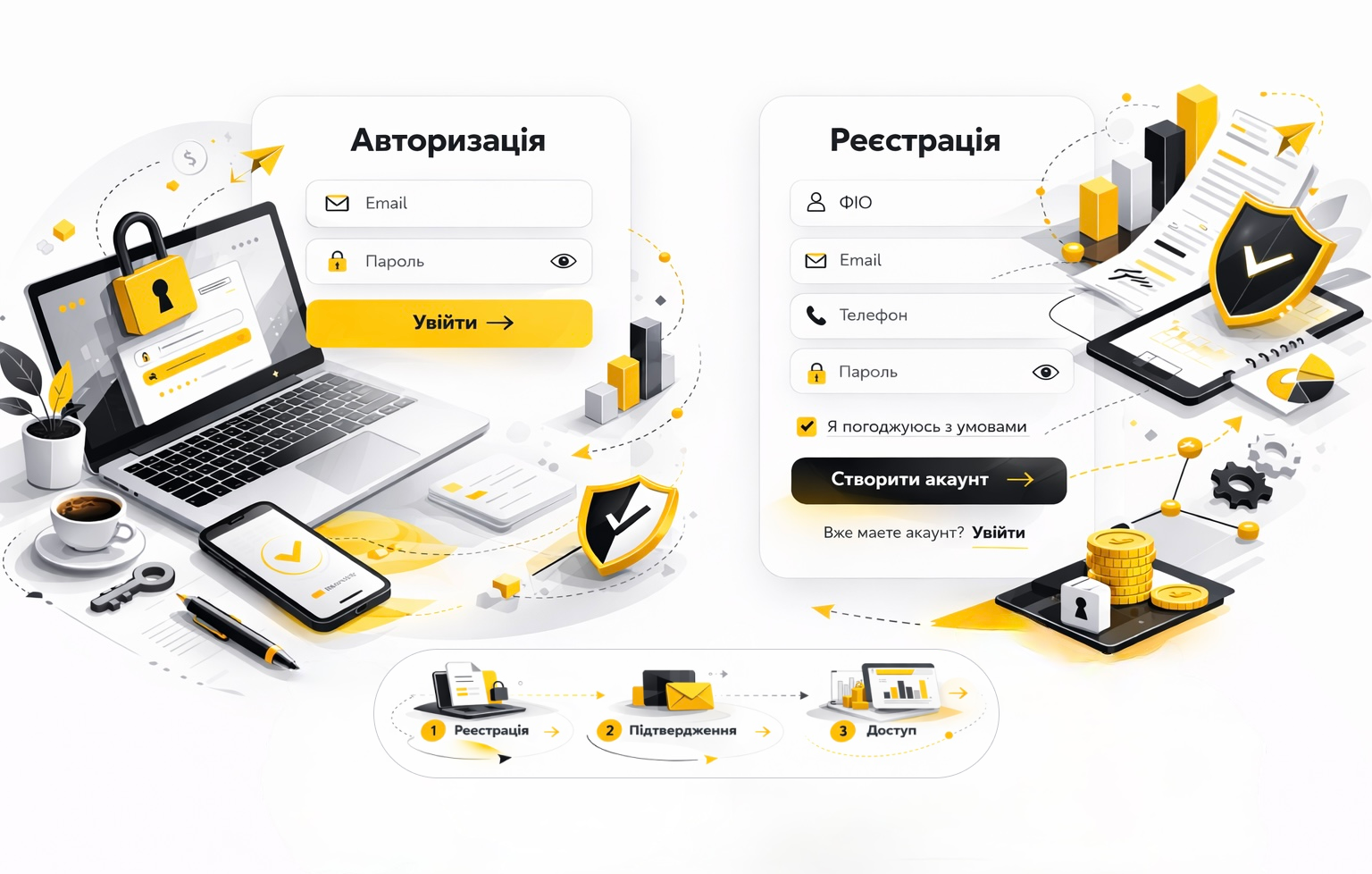

Найкоротший маршрут захисту простий: Налаштування → Загальні → Оновлення ПЗ → Завантажити та встановити. Оновлюватися краще через Wi-Fi і з зарядкою, а після — перезавантажити пристрій, щоб зміни гарантовано застосувалися.

Якщо ви користуєтеся iPad, Mac або маєте Apple Watch, перевірте оновлення й там. Логіка «телефон оновив, решта почекає» небезпечна, бо атаки часто шукають не найновіший гаджет, а найменш доглянутий.

У корпоративному середовищі ця новина — аргумент на користь примусового керування патчами через MDM: дедлайни, контроль версій, звіти про відповідність. «Добровільні оновлення» у великих командах завжди програють людській інерції.

Для людей із підвищеним ризиком (публічні персони, активісти, розслідувачі, військові, менеджери критичної інфраструктури) доречно розглянути Lockdown Mode — режим, який свідомо «обрізає» частину функцій заради стійкості до складних атак.

Паралельно працюють базові речі, які рідко звучать “героїчно”, але рятують: двофакторна автентифікація Apple ID, сильний пароль, обережність із профілями конфігурації, відмова від підозрілих посилань і вкладень навіть «від знайомих».

Найгірша стратегія — чекати, доки з’явиться «історія жахів» про знайомого, якому зламали телефон. Нульовий день — це завжди про вікно часу: хто встановив патч безпеки першим, той і закрив свою частину фронту.

Показово, що Apple знову тримає деталі атаки в мінімалі — це стандартна практика: компанія не розкриває багато до моменту, коли більшість пристроїв отримає оновлення. І це ще одна причина не відкладати: інформаційний туман — не привід ігнорувати патч.

У сухому підсумку новина не про «паніку для всіх», а про дисципліну для кожного. iOS 26.3 — це не “ще один реліз”, а заплатка проти реального експлойта, який уже показав, що здатен обходити захист у цільових атаках.